在多账号运营领域,指纹浏览器早已不是什么“秘密武器”,而是基础配置。然而,即便使用了像Maskfog这样的指纹浏览器,依然有很多运营者在 2026 年遭遇封号潮。

为什么?因为防关联不再只是“改改参数”那么简单。今天我们总结了开发者与资深投手最容易掉进去的 7 个致命错误,看看你中了几个?

一、5大指纹浏览器常见错误与避免方法

1. 多个账号共用一个代理 IP

这是最基础但也是最常被忽视的错误。虽然像maskfog这样的反检测指纹浏览器可以有效地隐藏你的数字指纹,但你的 IP 地址仍然是一个关键的身份标识。如果多个独立的指纹环境共享同一个 IP,隔离就失去了意义。比如许多人创建了 10 个指纹完全不同的浏览器环境,以为足够安全,结果全部挂载同一个代理 IP。

为什么有风险?

指纹浏览器解决的是设备特征的唯一性,而 IP 解决的是网络身份的唯一性。2026 年,各大平台已普遍采用“IP 密度分析”技术:一旦检测到同一 IP 在短时间内关联多个账号活跃,即便指纹完全不同,平台可能把账号标记为可疑活动,判定为群控行为。对于识别门槛较低的数据中心代理,这种关联封禁的风险会更高。

怎么避免

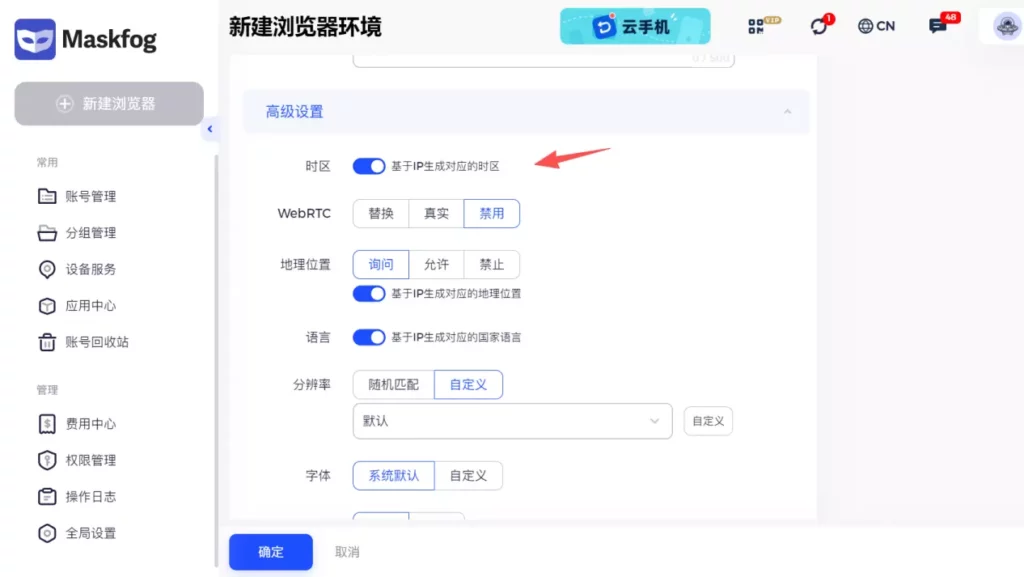

- 遵循“一号一 IP”原则,为每个浏览器分配一个唯一的、高质量的代理(最好是住宅或移动代理)。这可以确保每个帐户看起来都来自不同的位置和网络,从而显著降低被关联的风险。例如Maskfog指纹浏览器提供了住宅设备功能,也提供第三方代理集成。

- 如果预算有限,至少做到 1 个 IP 对应 1–2 个账号,且账号之间不要有交集,但不要使用免费代理,共享池的 IP 已经被用烂了

2.使用免费或不可靠的代理

“一分钱一分货”这句老话在代理服务器领域尤其适用。免费代理或者廉价服务虽然看起来很诱人,但图便宜买了几块钱一个月的代理,或者直接从网上扒的免费列表。登录时频繁弹验证码,甚至直接提示“网络环境异常”。

为什么危险

免费代理和低端数据中心 IP 有3个致命问题:

- 被大量用户共享,IP 信誉极差

- 很容易被平台识别为“机房 IP”而非真实住宅网络

- 经常被列入黑名单、用户过多,甚至被用来窃取数据

2026 年,平台甚至能通过 ASN、DNS 反查等手段判断 IP 类型。一旦被标记为代理,账号权重就会下降,轻则频繁验证,重则直接标记封禁。

怎么避免

- 高质量付费代理: 不要贪图便宜使用免费或共享池代理,一个干净 IP 的价值远大于省下的代理成本。建议选择信誉良好、性能可靠的供应商,如使用 Maskfog 自带的住宅设备或集成高质量第三方代理,比如Oxylabs、IPFoxy、Brightdata。

- IP纯净度检测: 配置代理后,养成先通过 IP 检测网站查看“纯净度”和“欺诈分”的习惯,确保 IP 状态健康后再登录账号

3.指纹与 IP 不匹配

代理 IP 显示在美国洛杉矶,但浏览器的时区却显示北京时间;或者使用了英国的 IP 地址,系统语言和默认字符集却是简体中文。

为什么危险

平台会做多维度校验。IP 定位在 A 地,但时区、语言、系统时间、甚至键盘布局都指向 B 地,这在 2026 年的 AI 风控面前几乎等于自曝。这不是“小细节”,而是直接矛盾。正常用户的设备不会出现这种情况。

怎么避免

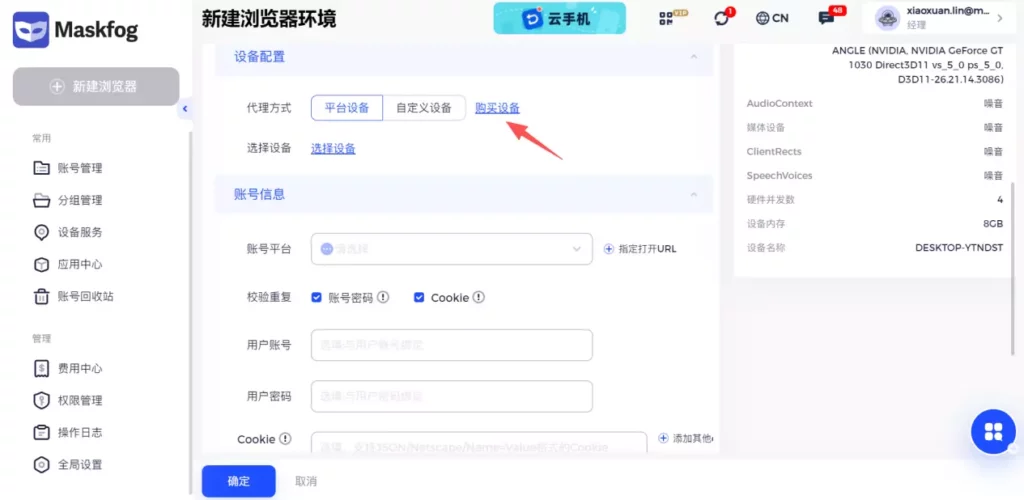

- 确保时区、语言、系统时间、屏幕分辨率等参数,与代理 IP 的地理位置保持一致

- 手动调整,或者用支持自动匹配的工具(部分指纹浏览器可以根据 IP 推荐参数)

4、指纹参数高度雷同与环境交叉污染

指纹的价值在于“唯一性”。如果一批账号的指纹特征高度相似,或者由于操作不当导致数据交叉,平台通过大数据聚类分析就能发现它们来自同一个源头。比如有人批量创建了 50 个账号,却套用了同一组分辨率、字体列表和 WebGL 渲染器;或者在同一个配置文件中先后切换登录不同的账号。

为什么有风险?

2026 年,平台风控已普遍使用聚类算法。即便 IP 不同,如果底层指纹模式(如硬件加速指纹)完全一致,系统依然能判定这些环境属于同一个设备集群,这在批量注册时极其致命。

重复使用同一个配置文件意味着 Cookie、缓存和浏览历史会发生物理重叠。残留的会话数据会将新旧账号关联,即使更换了代理,也会因为共享的 Session 数据导致账号被“连坐”。

怎么避免

- 坚持“一号一环境”原则: 将每个浏览器配置文件视为一个独立的数字身份。严禁在同一环境下登录多个账号,每个新账号必须对应一个全新的、纯净的配置文件。

- 指纹参数差异化: 避免手动重复设置。建议利用 Maskfog 自带的随机指纹库生成功能,参考真实设备的主流配置分布(如不同的显卡型号、分辨率组合),确保每个环境既唯一又符合常理。

- 严格物理隔离: 严禁在工作环境进行个人日常浏览,避免个人隐私数据污染业务环境。如果操作涉及极高权重的核心账号,建议在指纹浏览器基础上增加一层隔离逻辑。

5. 过度依赖自动化功能

自动化脚本虽然能极大提高操作效率,但如果不加节制地使用,往往会弄巧成拙。机器人和自动脚本通常表现出高度机械化的浏览模式,在 2026 年的风控环境下,这些模式极易被系统从人类行为中识别出来。

为什么有风险?

目前的检测算法已经进化到可以精准识别“非人化”特征,例如毫秒级的点击响应、完美的直线光标移动、恒定不变的打字速度或完全可预测的页面导航路径。一旦某个环境表现出这种高度规律的行为,即便指纹和 IP 再完美,也会被系统判定为机器人(Bot)并触发拦截或封号。

怎么避免

- 模拟自然人类行为: 在编写脚本时,务必引入“随机延迟”和“非线性动作”。确保每次操作之间的时间间隔各不相同,模拟人类思考和滑动的随机性。

- 使用拟人化输入功能: 避免使用直接填充(Auto-fill)功能,应使用相关插件提供的“模拟人工打字”功能,产生带有停顿和节奏变化的字符输入效果。

- 控制操作频率: 不要让大量账号在同一时间点执行完全一致的任务。如果需要执行表单填写或数据录入,确保脚本逻辑中包含必要的人为停顿和行为变化,让每一个账号的轨迹看起来都是唯一的。

结语

在 2026 年,多账号管理虽然蕴藏着巨大的增长机遇,但也伴随着更为隐蔽的风控风险。反检测浏览器通过深层的指纹模拟技术,为应对复杂的网络环境提供了可靠的解决方案,是维护独立数字身份的强大工具。

然而,工具的效能最终取决于使用者的严谨程度。多账号管理的成功,不仅在于选择了顶尖的工具,更在于操作者对隔离逻辑的自律与对底层知识的掌握。